Startseite

Blog

Zustellbarkeit

Alles über das DMARC-E-Mail-Authentifizierungsprotokoll: Funktion, Anwendung und Einrichtung

Zustellbarkeit

Alles über das DMARC-E-Mail-Authentifizierungsprotokoll: Funktion, Anwendung und Einrichtung

DMARC ist nicht nur ein Eintrag, sondern ein Prozess, mit dem Sie Ihr E-Mail-Programm vor Spoofing schützen. Wir erklären Ihnen die Schritte zur Einrichtung.

E-Mail-Spoofing ist immer weiter verbreitet. Posteingänge werden von Betrugs-E-Mails, Ransomware und sogar Aktienmarktmanipulation überschwemmt. Jedes Jahr verlieren Unternehmen dadurch Millionen Dollar an betrügerische Hacker – nicht einmal Wohltätigkeitsorganisationen sind vor ihnen sicher.

Selbst wenn Sie eine eigene Domain besitzen und strikte E-Mail-Sicherheitsvorkehrungen getroffen haben, kann Ihre Absenderadresse immer noch gefälscht werden, wenn Sie DMARC nicht eingerichtet haben.

Doch was ist DMARC und warum ist es so wichtig?

In diesem Artikel erfahren Sie, was DMARC bedeutet und beinhaltet, wie das Authentizitätsprotokoll einrichten, um sich vor Spoofing-Attacken zu schützen.

Inhaltsverzeichnis

Vor DMARC: SPF- und DKIM-Authentifizierung

Während DMARC: DMARC aufgeschlüsselt

Aggregierte Berichte

Forensische Berichte

1. Bereiten Sie Ihre Domain auf DMARC vor

2. Richtlinie auswählen

3. TXT-Eintrag hinzufügen

4. Berichte analysieren

5. Strategie nach und nach anwenden

07

Fazit

Inhaltsverzeichnis

02Warum Sie DMARC nutzen sollten

06Mailjet und DMARC: Wie Sie Ihre Zustellbarkeit optimieren

07Fazit

Was ist DMARC?

Domain-based Message Authentication Reporting and Conformance (DMARC) ist ein langer Begriff. Dahinter verbirgt sich jedoch ein sinnvolles E-Mail-Validierungssystem, das entwickelt wurde, um Ihre Domain vor der Verwendung für E-Mail Spoofing, Phishing-Betrug und anderer Cyberkriminalität zu schützen.

Somit wird DMARC zur Notwendigkeit für die Online-Sicherheit einer Domain.

DMARC stellt eine Richtlinie dar, die den Empfänger-Servern zeigt, wie Sie reagieren müssen, wenn Sie eine E-Mail erhalten, die so aussieht, als ob sie von Ihnen oder jeder anderen Adresse “@ihredomain.com” gesendet wurde, auch wenn dem nicht so ist.

Sie können Ihre DMARC-Richtlinie so durchführen, dass die E-Mails, die von Ihrer Domain versendet werden nur überprüft werden oder Sie können die Mailbox-Anbieter anweisen, sie in den Spam-Ordner zu verbannen oder nicht authentifizierte E-Mails zurückzuweisen.

Betrachten Sie DMARC als Ihren eigenen persönlichen Sicherheitsbeauftragten für Ihre Domain. DMARC wurde von PayPal mit Hilfe von Google, Microsoft und Yahoo! als E-Mail-Sicherheitsprotokoll entwickelt.

Gehen Sie mit DMARC auf Nummer sicher und schützen Sie Ihren E-Mail-Versand

Wenn Sie als Domaininhaber einen DMARC-Eintrag in Ihrem DNS-Eintrag einrichten, erhalten Sie einen Überblick darüber, wer E-Mails im Namen Ihrer Domain versendet.

DMARC verwendet die E-Mail-Authentifizierungstechniken SPF (Sender Policy Framework) und DKIM (Domain Keys Identified Mail) und fügt eine wichtige Funktion hinzu - das Reporting.

Das bedeutet, dass niemand in der Lage sein wird, Ihre Domain zu leihen, um eine betrügerische E-Mail mit der Bitte um eine Spende von 100 € für den Amazonas-Regenwald zu senden.

Sie sind sich nicht sicher, ob Sie DMARC bereits eingerichtet haben? Mit diesem Tool können Sie eine schnelle DMARC-Prüfung durchführen.

Warum Sie DMARC nutzen sollten

Während E-Mails schon so alt wie das Internet sind, befindet sich die E-Mail-Authentifizierung noch in den Kinderschuhen.

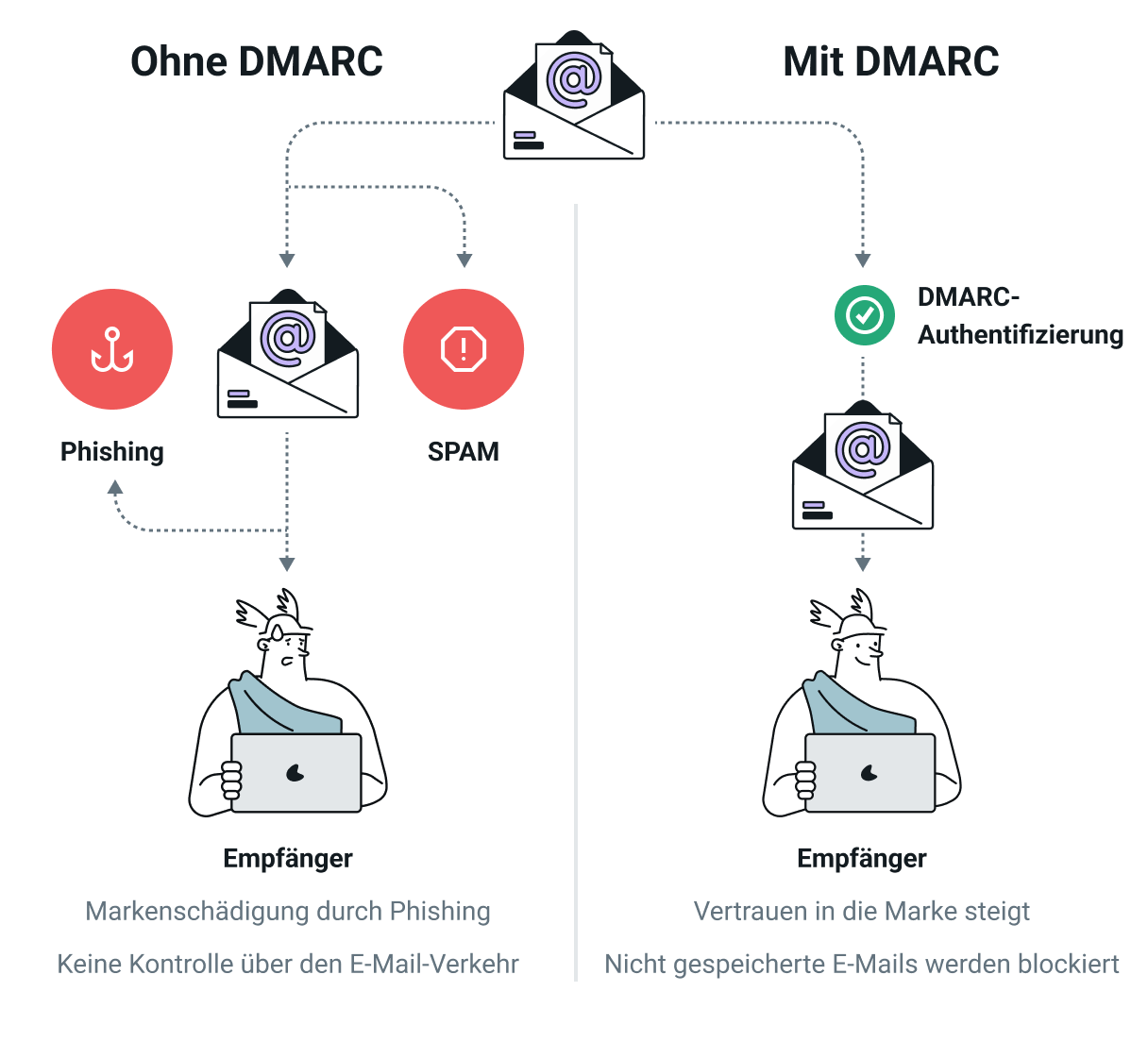

Vor DMARC verließen sich E-Mail-Anbieter wie Google zur Identifizierung von Spammern auf strikte Filter und das Feedback von Nutzern. Diese Filter waren so strikt, dass sie teilweise sogar legitime Absender blockierten.

DMARC gibt Absendern die Möglichkeit, auf der Grundlage von Feedbackschleifenberichten ein striktes Authentifizierungsprotokoll auszuarbeiten, das den empfangenden E-Mail-Servern mitteilt, welche IP-Adressen auf Ihrer Domain Ihnen gehören.

DMARC-Richtlinien weisen ISPs an, E-Mails von betrügerischen IP-Adressen abzulehnen, die versuchen, Ihre Domain zu nutzen.

Das klingt ja alles schön und gut, aber warum sollte Sie das kümmern, wenn Ihre E-Mails gut in den Posteingängen ankommen? Die Antwort lautet: Sicherheit. 90 % aller Netzwerkangriffe erfolgen über die E-Mail-Infrastruktur und werden immer raffinierter.

Gründe, wieso Sie DMARC nutzen sollten

Eine Phishing-Attacke schadet sowohl Ihrer IP-Reputation und Ihrer Zustellbarkeitsrate als auch der Reputation Ihrer Marke sehr.

Ziemlich beängstigend, nicht wahr? Doch bevor Sie DMARC einrichten, sollten Sie erst einmal verstehen, wie es funktioniert.

Wie andere Tipps und Tricks aussehen, um Ihre Zustellbarkeit zu verbessern, erfahren Sie hier: Der große E-Mail-Zustellbarkeit 101 Guide.

Wie funktioniert DMARC?

Wie bereits erwähnt, stützt sich DMARC bei der E-Mail-Authentifizierung auf die etablierten SPF- und DKIM-Einträge. Aber im Gegensatz zu SPF und DKIM könnte ein DMARC-Eintrag dem Server sagen, ob er eine Nachricht annehmen soll oder nicht.

Mit DMARC wird es möglich, Einblicke in Phishing-Angriffe zu gewinnen. Auf diese Weise können Kunden im Voraus informiert werden und sind über Angriffe informiert.

Einfach ausgedrückt ist DMARC eine Zeile Code, die in Ihren DNS-TXT-Eintrag eingepflegt wird. Doch DMARC ist viel mehr als nur Code: Es handelt sich um einen Prozess, der vor, während und nach der Einrichtung stattfindet, um sicherzustellen, dass Ihr E-Mail-System rund läuft.

Schauen wir uns die Schlüsselelemente von DMARC an, um diesen Authentifizierungsstandard besser zu verstehen.

Vor DMARC: SPF- und DKIM-Authentifizierung

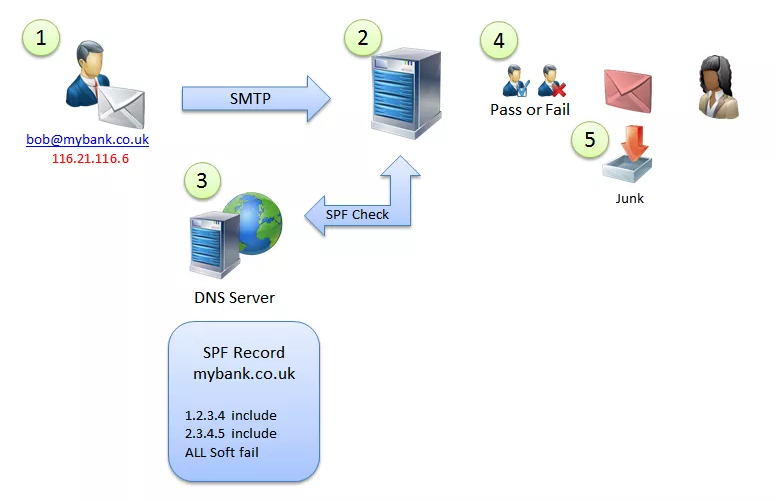

Um DMARC zu verstehen, ist es wichtig, zunächst ein Verständnis seiner Vorgänger Sender Policy Framework (SPF) und DomainKeys Identified Mail (DKIM) zu erlangen.

SPF ist eine Standardmethode zur E-Mail-Authentifizierung, bei der Absender die IP-Adressen von vertrauenswürdigen SMTP-Servern angeben, die von einer Domain aus versenden dürfen. Dieser Eintrag wird daraufhin von dem Eingangsserver geprüft, um die E-Mail zu validieren und an den Posteingang zu senden.

Verfahren des SPF via Zen Software

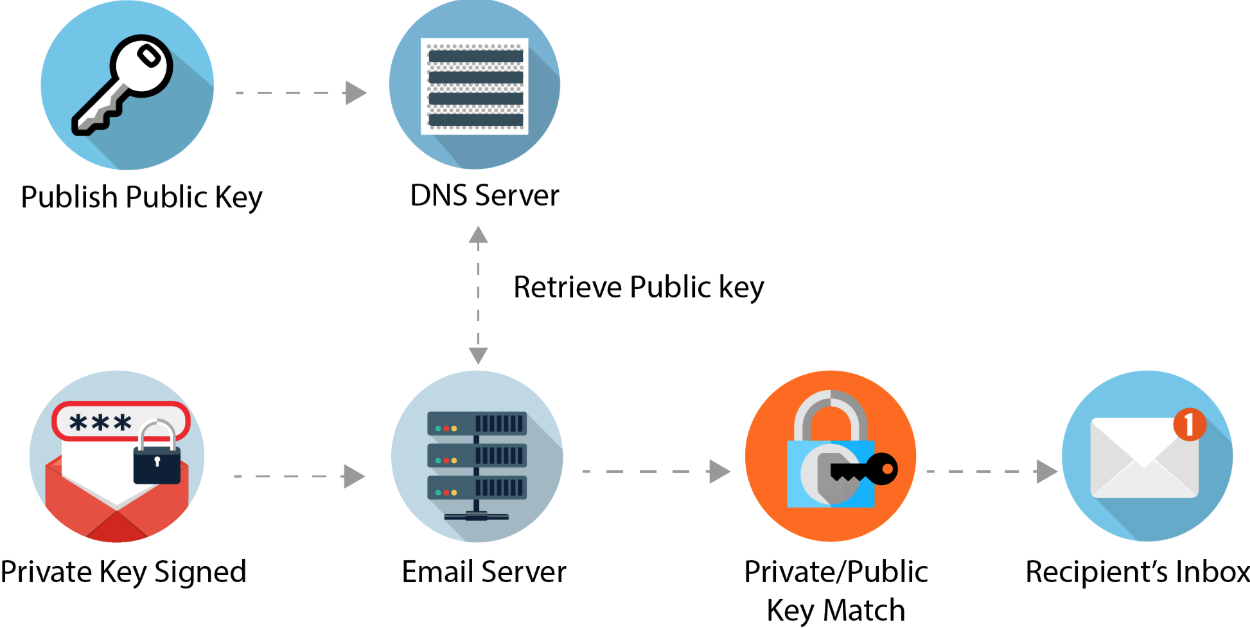

Die Authentifizierung mit DKIM funktioniert hingegen über eine Signatur, die den DNS-Einträgen hinzugefügt und mit einem eigenen Schlüssel in Ihrem Nachrichtenheader überprüft wird. Es wird von ISPs oder Webmail Providern verwendet, um nachzugehen, ob die versendete E-Mail in den Posteingang des Empfängers gelangen darf oder nicht.

Verfahren des SPF via Dmarcian

Wissenswertes rund um beider oben genannten Tools und wie Sie sie mit Mailjet einrichten, um von der Nutzung DMARCs profitieren zu können, haben wir Ihnen in einem Artikel für Sie zusammengestellt: SPF und DKIM einrichten mit Mailjet.

Warum sind SPF und DKIM so wichtig für DMARC? Weil DMARC die beiden Einträge als Entscheidungsgrundlage dafür nutzt, ob eine Nachricht durchgelassen wird oder nicht.

Während DMARC: DMARC aufgeschlüsselt

Ein DMARC-Eintrag besteht aus relativ schlichten Tags und Werten. Nur zwei Felder sind erforderlich, die restlichen sind optional. In diesem Leitfaden stellen wir nur die Mindestanforderungen vor. Bei Google finden Sie jedoch eine Liste mit allen erweiterten Tags.

Hier ist ein Beispiel für einen einfachen DMARC-Eintrag:v=DMARC1; p=reject; rua=mailto:postmaster@example.com;

Das erste Tag (v=) ist einfach. Der Wert muss immer DMARC1 lauten. Es gibt bislang keine anderen Versionen, nutzen Sie also immer “1”.

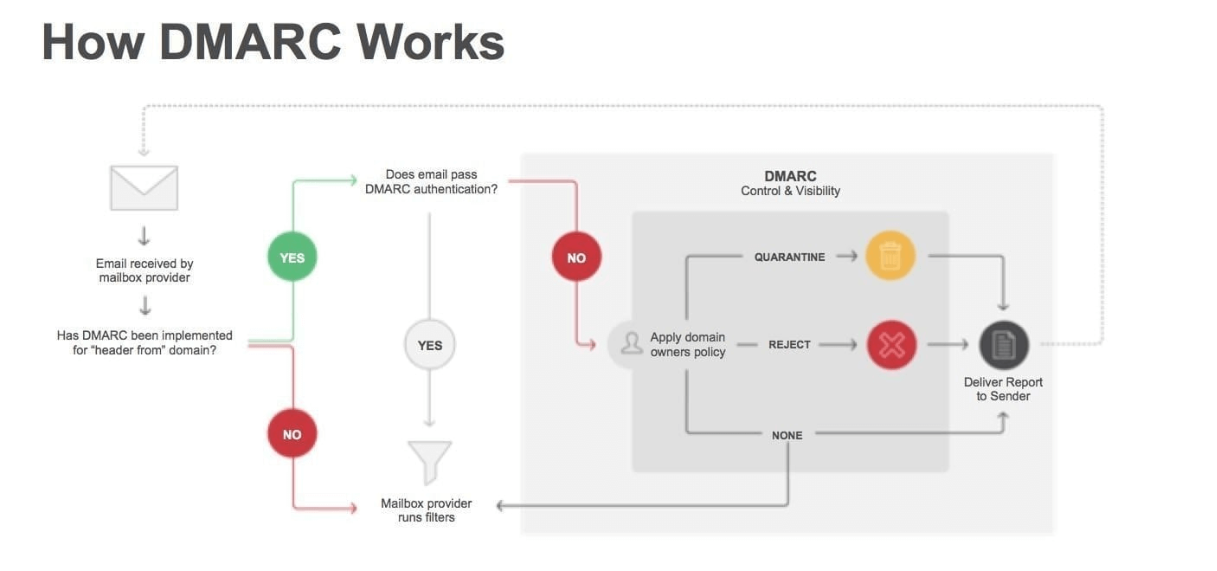

Das zweite Tag (p=) weist den Empfängerserver an, was mit Nachrichten passieren soll, die nicht authentifiziert werden konnten. Hier sind Ihre Optionen:

None: Nachrichten werden protokolliert, aber keine Maßnahmen ergriffen.

Quarantine: Nachrichten werden als Spam markiert.

Reject: Nachrichten werden abgelehnt (es kommt zum Bounce).

Wenn Sie BIMI verwenden, muss das p= Tag auf quarantine oder reject gesetzt sein, da BIMI none nicht unterstützt.

Das dritte Tag ist rua= bzw. die E-Mail-Adresse, an die Ihre DMARC-Berichte gesendet werden.

So funktioniert DMARC mit den verschiedenen Richtlinien

Falls Sie den Eintrag nicht selbst erstellen möchten, verfügt der Dienst der Drittanbieter Dmarcian über eine kostenlose Funktion zur Generierung von Einträgen. Aber Achtung, denn wenn Sie einen DMARC-Eintrag einfügen oder aktualisieren, sollten Sie vorher SPF und DKIM einstellen und mindestens 48 Stunden aktiviert haben, um Ihre Nachrichten zu authentifizieren.

Ein DMARC-Eintrag ist ein Texteintrag im DNS. Er informiert über die Richtlinie Ihrer E-Mail-Domain und teilt mit, ob SPF und/oder DKIM erfolgreich war oder fehlgeschlagen ist.

DMARC-Berichte

Nach DMARC geht es in das Stadium der Berichterstattung. Sobald DMARC sicher eingerichtet ist, werden nach und nach Berichte in Ihrem Posteingang eintrudeln. Diese Berichte informieren Sie über Folgendes:

Welche Server oder Dritte von Ihrer Domain aus E-Mails versenden und ob diese die Authentifizierung bestehen

Wie der jeweilige Eingangsserver auf nicht authentifizierte E-Mails reagiert

Wie hoch der Gesamtprozentsatz der DMARC-Erfolgsquote ist.

Das optionale Berichts-Tag ruf= teilt ISPs mit, wohin sie Fehlerberichte (auch forensische Berichte genannt) schicken sollen. Dieses Tag wird zwar aus Datenschutzgründen nicht von allen E-Mail-Anbietern unterstützt (z. B. Gmail), doch es ermöglicht Ihnen mehr Einblicke in die abgelehnten E-Mail-Inhalte als ein aggregierter Standardbericht.

Berichte haben zwei verschiedene Typen: aggregiert und forensisch: Diese Berichte unterstützen Sie dabei, sicherzustellen, dass Sie Ihre ausgehenden E-Mails ordnungsgemäß authentifizieren.

Aggregierte Berichte

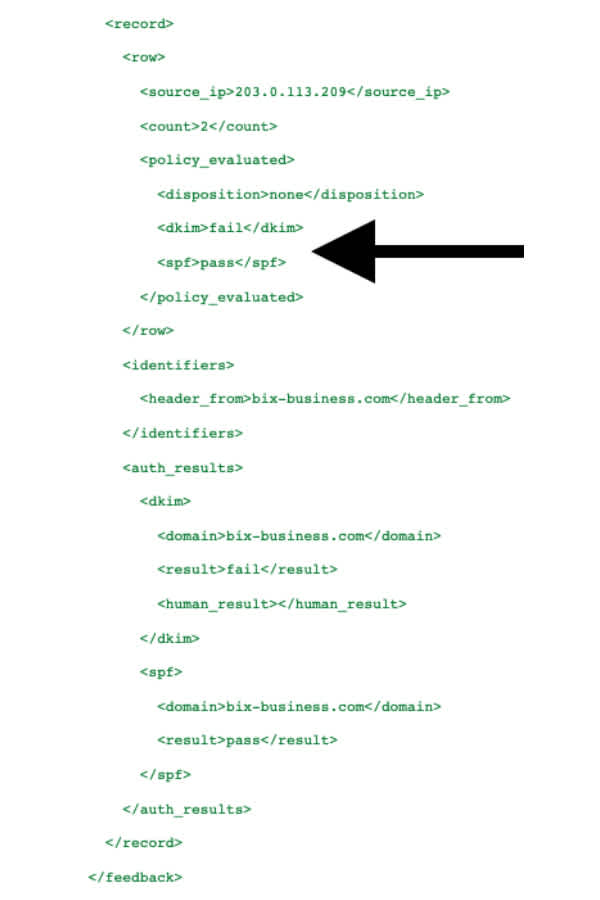

Bei aggregierten Berichten handelt es sich um XML-Dokumente, die Daten über die empfangenen Nachrichten anzeigen, die angeblich aus einer bestimmten Domain stammen. Diese Berichte im XML-Rohformat sind maschinenlesbar.

Forensische Berichte

Forensische Berichte beinhalten einzelne Kopien von Nachrichten, bei denen die Authentifizierung fehlgeschlagen ist, die jeweils in einer vollständigen E-Mail-Nachricht mit einem speziellen Format namens AFRF enthalten sind. Die Informationen, die diese Berichte enthalten könnten, sind:

Betreffzeile

Uhrzeit, zu der die Nachricht empfangen wurde

IP-Informationen

Authentifizierungsergebnisse

SPF-Ergebnis

DKIM-Ergebnis

DMARC-Ergebnis

Domain-Informationen

Von dieser Adress

E-Mail von dieser Adresse

DKIM von dieser Adresse

Nachrichten-ID

URLs

Ergebnis der Zustellbarkeit

Angewandte Richtlinie

ISP-Informationen

Nun wissen Sie, wie DMARC funktioniert, wie er aussieht und welche Informationen er liefert. Wie Sie DMARC einrichten, erfahren Sie im nächsten Abschnitt.

Die Ergebnisse dieser Berichte helfen Ihnen bei der Ausrichtung Ihrer DMARC-Richtlinien. Wenn beispielsweise die meisten Nachrichten die Mailserver des Empfängers passieren, benötigen Sie striktere Richtlinien, um Spoofing-E-Mails abzufangen. Analysieren Sie ihre Berichte regelmäßig, um Probleme zu beheben.

Wie Sie DMARC einrichten

Sie fragen sich, wie die Einrichtung von DMARC funktioniert? Hier ist unser Schritt-für-Schritt-Leitfaden für Sie:

1. Bereiten Sie Ihre Domain auf DMARC vor

Wir wissen, dass Sie Ihre neuen DMARC-Richtlinien am liebsten gleich anwenden würden, aber zuerst sind einige Vorbereitungen zu treffen.

SPF und DKIM für Ihre Domain einrichten

Wie bereits erwähnt, müssen Sie vor der Verwendung von DMARC erst SPF und DKIM aktivieren.

Bei SPF bedeutet dies, Ihrem Domainanbieter einen DNS-TXT-Eintrag hinzuzufügen, den Sie in den Einstellungen Ihres E-Mail-Service-Providers finden. Im Falle der DKIM-Signatur ist der Ablauf ähnlich: Kopieren Sie einfach den DKIM-Eintrag in Ihre in den Einstellungen Ihres DNS-Anbieters befindliche TXT-DNS-Datei.

Gruppe oder Postfach für Berichte einrichten

Sie werden schnell immer mehr XML-Berichte erhalten, in denen der Versand Ihrer E-Mails an jeden Standort und jeden ISP nachverfolgt wird. Daher ist ein unabhängiges Postfach hilfreich, das Sie nur für den Empfang dieser Berichte verwenden.

Bei kleinen Unternehmen sind es vielleicht nur wenige Berichte, bei großen können es hingegen mehrere Tausend sein. Erwägen Sie die Nutzung eines Drittanbieterdienstes zur Verwaltung und Entschlüsselung dieser Berichte.

Absenderdomains prüfen

Selbst ein Schachmeister hätte Schwierigkeiten, sich eine Liste von IP-Adressen zu merken. Wenn also langsam Ihre DMARC-Berichte eintrudeln, sollten Sie eine Liste Ihrer Absenderdomains bei der Hand haben, um die falschen von den richtigen unterscheiden zu können.

Beim Domainmanagement werden Ihre Domains einer Prüfung unterzogen. Wenn Sie diesen Schritt zuerst durchführen, sparen Sie sich viel Zeit und Kopfzerbrechen. Das gilt besonders für größere Organisationen, bei denen mehrere Teams zusammenarbeiten.

Glücklicherweise hat unser Partner Dmarcian ein praktisches Video zum DMARC-Projektmanagement erstellt.

2. Richtlinie auswählen

Vor DMARC entschieden die E-Mail-Anbieter über das Schicksal Ihrer E-Mails. Inzwischen können Sie jedoch selbst das Steuer übernehmen, indem Sie Ihre Authentifizierungsrichtlinie festlegen. Konkret heißt das: Was soll Microsoft tun, wenn eine Nachricht von Ihrem Domainnamen nicht mit dem DMARC-Eintrag übereinstimmt?

Stellen Sie sich Ihre Richtlinie wie eine Ampel vor, die schrittweise von grün (none) über orange (quarantine) auf rot geschaltet wird (reject).

“None”

Das Tag p=none bewirkt keine Änderungen an Ihren bestehenden Einstellungen. Der E-Mail-Anbieter wird die Nachricht also ganz normal an den Empfänger weiterleiten. Dies ist ein guter Ausgangspunkt, denn somit können Sie die anfänglichen DMARC-Berichte im abgesicherten Modus überwachen.

Denken Sie daran: BIMI unterstützt keine DMARC-Richtlinien mit der Option p=none.

“Quarantine”

Sie wissen mittlerweile sicher, was Quarantäne bedeutet. Bei DMARC bedeutet dies, dass Nachrichten, die nicht authentifiziert werden, im Spamordner landen, bis Sie 100 % sicher sind, woher diese stammen.

“Reject”

p=reject ist der gewünschte Zustand, in dem sich DMARC befinden sollte. Die Quarantäne ist zwar für den Anfang sehr nützlich, doch Sie wollen bestimmt nicht, dass Spoofing-E-Mails ewig im Spamordner Ihrer Kunden liegen.

Wenn Sie jedoch zu früh zu dieser Richtlinie wechseln, kann es bei legitimen E-Mails zum Bounce kommen. Aktualisieren Sie Ihre Richtlinie daher erst auf “reject“, nachdem Sie Ihre Berichte mit der Lupe durchgegangen sind (siehe Schritt 5).

Volumen

Um Ihre DMARC-Einführung besser zu kontrollieren, sollten Sie Ihre Richtlinie zunächst nur auf einen kleinen Prozentsatz Ihrer Nachrichten anwenden, indem Sie dieses Tag verwenden: pct=5.

Die Zahl 5 entspricht 5 % der Gesamtzahl der von Ihrer Domain gesendeten Nachrichten. Berücksichtigen Sie bei der Festlegung dieses Werts Ihre Zeit sowie Ressourcen und Risikobereitschaft.

Wenn Sie dieses Tag nicht hinzufügen, wird die Richtlinie auf 100 % der Nachrichten angewandt. Es ist hierbei am sichersten, klein anzufangen und den Wert langsam zu erhöhen.

3. TXT-Eintrag hinzufügen

Jetzt, da Sie Ihre DMARC-Richtlinie festgelegt haben, ist es an der Zeit, loszulegen.

Melden Sie sich bei Ihrem Domainhost an und gehen Sie zu den DNS-Einstellungen.

Geben Sie unter dem DNS-Hostnamen den Eintragsnamen ein: _dmarc.ihredomain.de.

Geben Sie unter dem Wert des DNS-Eintrags Ihren DMARC-Eintrag ein (siehe “DMARC aufgeschlüsselt” oben).

Speichern Sie die Änderungen.

4. Berichte analysieren

Sie haben jetzt einen DMARC-Eintrag aktiviert und nach und nach landen Berichte in Ihrem Posteingang. Anhand dieser Berichte erfahren Sie, welche Nachrichten die SPF- und DKIM-Authentifizierung bestehen und welche nicht. Ein DMARC-Bericht im Rohdatenformat (XML) sieht etwa so aus:

Hinweis: Dieser Datensatz ist paraphrasiert.

XML-Dateien wie diese sind eigentlich für das maschinelle Lesen konzipiert und sind für Menschen meist schwierig und zeitaufwändig zu interpretieren. Es gibt jedoch einige Methoden, um diese Berichte übersichtlicher zu gestalten:

Einträge in eine tabellarische Form konvertieren mit einer relationalen Datenbank

XML in HTML konvertieren mithilfe eines XSL-Stylesheets

Einen SaaS-Drittanbieterdienst für Erhalt, Verwaltung und Analyse Ihrer Berichte nutzen.

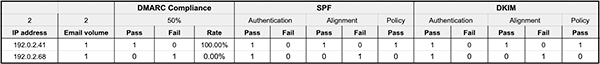

Wir sind keine Roboter – wir bevorzugen unsere Berichte im Tabellenformat.

So, jetzt können wir schon eher etwas erkennen. Und zwar zunächst hoffentlich die IP-Adressen in der linken Spalte als unsere eigenen. Es ist jedoch unwahrscheinlich, dass Sie sich alle IPs Ihrer Drittanbieteranwendungen merken können. Für den Umgang mit diesen E-Mail-Strömen gibt es einen dreistufigen Prozess:

Bewertung: Gleichen Sie Ihre Absender-IP-Adressen mit den IP-Adressen in Ihren Berichten ab.

Abhilfe: Fügen Sie DMARC-Einträge zu allen verifizierten Sendequellen hinzu.

Pflege: Stellen Sie sicher, dass die Einführung erfolgreich ist. Wenn nicht, dann

5. Strategie nach und nach anwenden

Die von Ihnen gewählte DMARC-Ric n eher etwas erkennen. Und zwar zunächst hoffentlich die IP-Adressen in der linken Spalte als unsere eigenen. Es ist jedoch unwahrscheinlich, dass Sie sich alle IPs Ihrer Drittanbieteranwendungen merken können.

Für den Umgang mit diesen E-Mail-Strömen gibt es einen dreistufigen Prozess: htlinie (p=) sollte allmählich wie eine Ampel von p=none zu p=quarantine und schließlich p=reject wechseln. So haben Sie Zeit, Daten zu erfassen und Ihre täglichen Berichte methodisch zu analysieren. Eine sichere Einführung sieht wie folgt aus:

v=DMARC1; p=none; pct=100; rua=mailto:postmaster@example.com;

Beginnend mit diesem Eintrag werden Nachrichten normal zu- und Berichte vom ISP erstellt, sodass Sie sichere Absender auf Ihrer Domain identifizieren können. Sechs Wochen sollten für die Datensammlung ausreichen, dann können Sie zur nächsten Phase übergehen.

v=DMARC1; p=quarantine; pct=5; rua=mailto:postmaster@example.com;

Erhöhen Sie pct= nach und nach, während Sie immer mehr Informationen sammeln, bis Sie die 100 % erreichen. Wenn Sie dann mit den Quarantänemeldungen zufrieden sind, gehen Sie zum nächsten Schritt über.

v=DMARC1; p=reject; pct=5; rua=mailto:postmaster@example.com;

Erhöhen Sie pct= nach und nach und stellen Sie sicher, dass alle legitimen E-Mails im Posteingang ankommen, bis Sie 100 % erreicht haben. Herzlichen Glückwunsch, Sie haben DMARC sicher und erfolgreich eingerichtet.

Erfahren Sie mehr über DMARC von den Experten Ash Morin von Dmarcian und Kate Nowrouzi, VP Zustellbarkeit bei Mailgun, in unserem Podcast Email’s Not Dead.

Mailjet und DMARC: Wie Sie Ihre Zustellbarkeit optimieren

Die Postfächer Ihrer Kontakte müssen die Quelle Ihrer Nachrichten (in der Regel über SPF und DKIM) authentifizieren. Bei der Nutzung einer Gmx-, Gmail-, Yahoo- oder einer anderen kostenlosen Webmail-Adresse ist diese Authentifizierung nicht möglich und die Nachricht könnte abgelehnt werden.

Eine derartige Ablehnung erzeugt einen Fehler, der Ihre Zustellbarkeit und die Reputation Ihrer IP-Adressen beeinträchtigen kann.

Yahoo! hat beispielsweise seine DMARC (Domain based Message Authentication, Reporting and Conformance) Regeln verschärft.

Die Regeln wurden dahingehend geändert, dass alle Empfangsdomains E-Mails, die eine Yahoo-E-Mail-Adresse im Absenderfeld haben, die jedoch von einem Nicht-Yahoo-Server versendet wurden (wie z. B. von einem ESP wie Mailjet), abgelehnt werden.

Aus diesem Grund sollten Sie unbedingt eine Absender-Adresse, die mit Ihrem eigenen Domainnamen verknüpft ist, hinzufügen. Beispiel: peter@mein-unternehmen.de

Wenn Sie eine E-Mail-Adresse mit einer benutzerdefinierten Domain verwenden, können Sie SPF und DKIM selbst einstellen, um die Zustellbarkeit Ihrer E-Mails zu optimieren. So stehen die Chancen besser, dass Ihre Nachrichten auch im Posteingang des Empfängers landen.

Fazit

Mit DMARC kann ein Unternehmen Malware, Phishing-Angriffe blockieren und gleichzeitig seine Zustellbarkeit verbessern. Sobald es aktiviert ist, stellt ein DMARC-Eintrag sicher, dass nur autorisierte Absender Ihre Domain zum Senden von Nachrichten verwenden können.

Das bedeutet, dass die Empfänger auf einen Blick erkennen können, von wem die E-Mail wirklich stammt, und sie können sicher sein, dass sie nicht von einer gefälschten Domain stammt.

Verwandte Lektüre

Beliebte Beiträge

So vermeiden Sie den Spam-Ordner beim E-Mail-Marketing

Sie haben wertvolle Zeit damit verbracht, Ihre letzte E-Mail-Kampagne zu perfektionieren und verschicken diese nun an Ihre E-Mail-Empfänger. Aber anstatt im Posteingang zu erscheinen, landen diese direkt im Spam-Ordner. Warum passiert das – und noch...

Mehr lesen

Noreply-E-Mail: Darum sollten Sie keine Noreply-Adressen verwenden

Unternehmen jeder Größe greifen für Ihre Kundenkommunikation per E-Mail gerne auf “Noreply”-E-Mails zurück. Der vermeintliche Vorteil für die Absender: Die Antwort der Kunden verstopft nicht den Posteingang und muss nicht manuell bearbeitet werden...

Mehr lesen

SMTP-Server verständlich erklärt

Die Begriffe SMTP-Server, auch “Relays” genannt, sind fest im E-Mail-Marketing verankert. Doch viele Marketer, die gerade mit dem E-Mail-Marketing beginnen wissen oft nicht, was sich hinter diesem Wort verbirgt. Viele Dokumentationen greifen das Wort SMTP-Server...

Mehr lesen